Sodinokibi, le ransomware qui rapporte des millions de dollars

Des chercheurs en sécurité estiment que, d'après les portefeuilles bitcoins qu'ils ont pus tracer, les créateurs du ransomware Sodinokibi, cousin de GrandCrab, ont empoché au moins 4,5 millions de dollars.

En pistant les paiements bitcoins effectués par les victimes du ransomware Sodinokibi, des chercheurs en sécurité ont estimé que certains criminels diffusant le malware sont parvenus à extorquer des millions de dollars avec ce système. Le ransomware Sodinokibi, également connu sous le nom de REvil, est apparu pour la première fois en avril, peu après la fin d'une autre campagne importante de ransomware appelée GandCrab. Même si Sodinokibi n'a pas nécessairement pris le relais de GandCrab, les chercheurs ont néanmoins trouvé du code et d'autres similitudes qui semblent indiquer un lien probable entre les deux malwares.

Comme GandCrab, Sodinokibi utilise le modèle RaaS (ransomware-as-a-service) : les développeurs fournissent le programme à des cybercriminels affiliés et offrent leur support en échange d'un pourcentage de la rançon payée par les victimes. Des chercheurs de McAfee ont trouvé sur des forums clandestins des messages d'un affilié Sodinokibi qui prétend avoir travaillé avec GandCrab dans le passé. D'après les relevés de transactions mis en ligne, en seulement 72 heures, il avait récolté l'équivalent de 287 499 dollars en bitcoins grâce aux paiements de rançon.

Une cascade de bitcoins

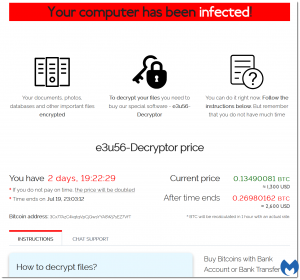

À partir de ces transactions, les chercheurs ont réussi à trouver d'autres portefeuilles bitcoins appartenant à d'autres affiliés de Sodinokibi, ainsi qu'un portefeuille probablement utilisé par les créateurs du programme. Ces derniers prélèvent 30 % à 40 % sur chaque paiement après passage dans un mélangeur bitcoin qui sert à brouiller la piste des transactions et à rendre plus difficile la découverte du portefeuille de retrait final. Sur la base d'une analyse blockchain, McAfee estime que Sodinokibi compte environ 41 affiliés actifs et que ses créateurs gagnent entre 700 et 1 500 dollars pour chaque versement de rançon, sachant que la valeur des rançons varie entre 2 500 et 5 000 dollars.

Les chercheurs ont remarqué qu'un grand nombre de transactions d'affiliés étaient liées à un portefeuille contenant 443 bitcoins, soit environ 4,5 millions de dollars (3,67 millions de dollars environ au cours actuel). Ils ont également constaté que certains affiliés dépensaient une partie de leurs bitcoins Sodinokibi pour acheter des biens et services illégaux sur des marchés clandestins, comme le marché Hydra. « Nous comprenons que dans certains cas, les dirigeants d'entreprise n'ont pas d'autre choix que de payer la rançon, mais en même temps, ces versements contribuent à faire perdurer le système et à financer d'autres marchés criminels », ont déclaré les chercheurs de McAfee dans un nouveau rapport publié aujourd'hui.

Fonctionnement de Sodinokibi

Depuis le début, le mode de distribution de Sodinokibi exploite une vulnérabilité connue du serveur WebLogic d'Oracle. Cependant, la distribution basée sur une attaque par force brute pour récupérer les identifiants du RDP (Remote Desktop Protocol) est également très répandue et c'est un vecteur d'attaque utilisé couramment par la plupart des ransomwares qui ciblent des entreprises. C'était aussi le mode d'attaque de GandCrab. Comme Sodinokibi est distribué par plusieurs affiliés, les méthodes d'infection peuvent varier. Cela va des courriels de phishing traditionnels avec des pièces jointes malveillantes jusqu'aux kits d'exploit. D'après une publicité publiée sur un forum de cybercriminels, les auteurs de Sodinokibi interdisent aux affiliés de distribuer le ransomware dans les pays appartenant à la Communauté des États indépendants (CEI) - anciens satellites de l'Union soviétique - et le programme se désactive effectivement sur les ordinateurs qui utilisent les langues de ces pays, ainsi que le Syrien. La référence à la Syrie est intéressante, car c'était aussi une des conditions d'utilisation imposée par GandCrab.

Le malware est livré avec un fichier de configuration crypté au format JSON que les affiliés peuvent modifier selon leurs propres besoins. Cela permet d'établir une liste blanche des dossiers et des fichiers, de spécifier les extensions de fichiers ciblées, de choisir entre le cryptage complet ou le cryptage du premier mégaoctet de chaque fichier, de cibler des dossiers particuliers, de modifier la commande et le contrôle des noms de domaine, etc. « Globalement, en analysant la structure et les coïncidences, soit les développeurs du code GandCrab l'ont utilisé comme base pour créer une nouvelle famille, soit des gens se sont emparés du code source de GandCrab et ont lancé le nouveau RaaS Sodinokibi », avaient déclaré les chercheurs de McAfee dans un autre rapport sur Sodinokibi publié début octobre.