Querelle déontologique autour de la vente des failles aux éditeurs

Un chercheur en sécurité a transmis aux éditeurs de logiciel SCADA la découverte de 23 failles. Il s'agit d'une réponse à une société qui avait également trouvé des vulnérabilités, mais souhaitait les vendre.

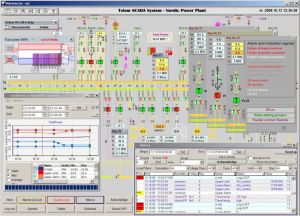

Aaron Portnoy, vice-président de la start-up Exodus, est parti en guerre contre les sociétés de sécurité qui trouvent des vulnérabilités et les revendent aux entreprises. A l'origine de l'affaire, la société ReVuln a annoncé la semaine dernière la découverte de failles dans les logiciels SCADA (Supervisory Control and Data Acquisition) de General Electric, Schneider Electric, Kaskad, Rockwell Automation, Eaton et Siemens. Ce type d'applications et utilisé pour le contrôle des systèmes industriels, comme les centrales électriques, les chaînes de fabrication, etc. Le problème est que ReVuln a aussi indiqué qu'elle ne soumettrait pas ces vulnérabilités aux éditeurs, ni à l'ICS-CERT (vigie sur les questions de sécurité) du département de la sécurité intérieure américain. La société vend les informations sur les failles auprès des agences gouvernementales, mais aussi aux entreprises par le biais d'un service par abonnement.

Le chercheur en sécurité condamne cette méthode et explique : « J'ai décidé de faire mes recherches sur les logiciels SCADA, après la lecture de plusieurs articles. Je pense qu'il est dangereux de forcer les éditeurs à acheter des éléments à ReVuln pour protéger des infrastructures critiques ». Un avis non partagé par le co-fondateur Luigi Auriemma qui a défendu son business model également utilisé par d'autres sociétés de sécurité, comme Vupen par exemple.

Failles faciles à trouver

Aaron Portnoy a présenté ses conclusions dans un billet de blog. Il recense 7 failles permettant une exécution du code à distance, 14 problèmes de dénis de service et quelques autres vulnérabilités autorisant un pirate à télécharger, récupérer et supprimer des fichiers du système. « La chose la plus intéressante avec ces bugs est de voir comment ils sont faciles à trouver », précise l'expert. Il ajoute, « la première attaque via un zero day a mis 7 minutes pour pirater le logiciel. Pour quelqu'un qui passe beaucoup de temps à auditer les logiciels d'entreprise ou pour le grand public, SCADA est ridiculement simple ».

Pour lui, « le plus difficile c'est d'obtenir le logiciel, pas de trouver les failles. J'ai essayé de travailler sur les dernières versions ». Il espère que les failles trouvées regroupent celles découvertes par ReVuln. Il va les transmettre à l'ICS-CERT, qui les communiquera aux éditeurs concernés. Le chercheur appelle l'ICS-CERT à créer un référentiel des logiciels SCADA accessible aux experts en sécurité et une liste des logiciels audités.

Pour mémoire, le directeur général de l'ANSSI, Patrick Pailloux, avait indiqué lors des dernières Assises de la sécurité à Monaco que la question de la sécurité des systèmes industriels était une priorité pour cette année.