Développement laborieux des IAM en Europe, selon Forrester

Le cabinet d'analyse Forrester a publié les résultats de son étude en 2009 sur les technologies de gestion des accès et des identités (IAM). Ces dernières progressent dans les entreprises européennes, mais restent en deçà des prévisions.

D'après l'étude Forrester, les IAM sont considérées par près des deux tiers des entreprises et PME interrogées en Europe comme étant une de leurs préoccupations principales pour 2010, contre 60% en 2009. La crise économique des 18 derniers mois serait la principale raison de cette augmentation, mettant en avant le besoin de sécurité des données des sociétés.

Autant l'étude note qu'il s'agit d'une préoccupation importante, autant elle constate paradoxalement que l'implémentation et l'adoption sont encore très faibles. Aucune des technologies IAM ne parvient à dépasser les 30% d'adoption, et pour certaines, comme l'externalisation de cette gestion des accès et des identités par des entreprises spécialisées, le taux de sociétés n'étant pas équipées et ne souhaitant pas l'être atteint 60%. De même, l'authentification multifacteurs, pourtant reconnue comme bien plus efficace, est, d'après l'étude, étonnamment basse, ne comptant que 20% d'adoption.

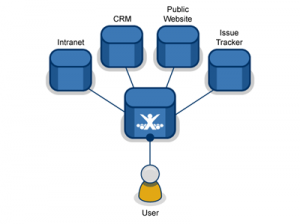

Pour autant, la technologie du Single Sign-On (SSO ou authentification unique) est, elle, relativement bien reçue, et séduit 65% des entreprises (E-SSO) qui l'ont ou prévoient de l'implémenter, ainsi que 60% pour le web SSO. La gestion d'utilisateurs privilégiés et le provisioning obtiennent eux aussi une note positive de la part des entreprises européennes, et pourraient atteindre les 50% d'adoption d'ici quelques années, si l'on tient compte des entreprises déclarant vouloir les mettre en place d'ici à un an.

Crédit photo : D.R.

Le point noir de l'étude relève donc de la sous-traitance de la gestion des IAM, et l'étude Forrester en remarque différents facteurs explicatifs. Les problèmes organisationnels que soulève l'externalisation au sein de l'entreprise, et au niveau des services en charge de la gestion des identités des employés (les ressources humaines par exemple), forment un barrage à l'entrée difficile à contourner pour les fournisseurs de services IAM.

L'autre facteur relève d'une offre considérée comme trop floue de la part de ces entreprises. Les clients qui souhaiteraient déléguer l'IAM à un fournisseur de services se retrouvent face à un choix entre des intervenants traditionnels (IBM, CA, Oracle), spécialisés, ou même de niche, sans qu'aucune délimitation concrète des services fournis ne soit établie. Malgré cela, comme le note l'étude, la résistance des entreprises au concept des IAM comme Software-as-a-Service (SaaS) est à la baisse. 41% des entreprises indiquaient en 2006 n'être pas du tout intéressées, tandis qu'au dernier trimestre 2009, elles n'étaient plus que 19%.

L'étude indique enfin que là où l'on pensait que l'obstacle à l'implémentation des IAM était plutôt d'ordre économique, il se trouverait en réalité au niveau des services IT des entreprises. Ce sont eux qui défendent et définissent les projets d'évolution des systèmes dont ils sont en charge, et donc la mise en place des IAM. D'après cette étude, c'est donc eux que les fournisseurs de services IAM doivent informer et convaincre pour assurer l'expansion de ces technologies de sécurité.